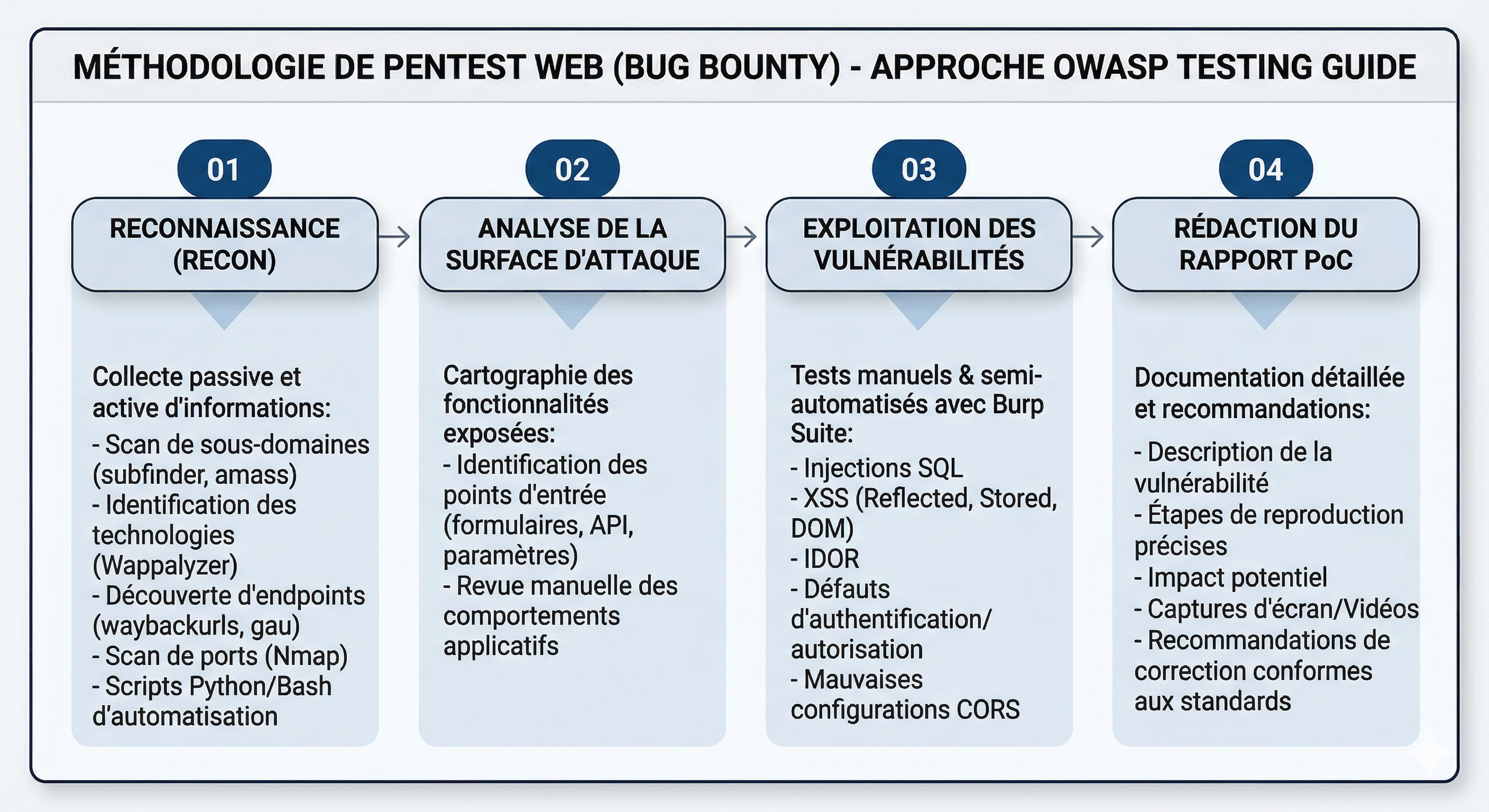

Schéma de méthodologie

Méthodologie OWASP Testing Guide : Reconnaissance → Analyse de la surface d'attaque → Exploitation → Rapport PoC

Méthodologie

Approche structurée basée sur l'OWASP Testing Guide pour l'identification et l'exploitation des vulnérabilités web.

Reconnaissance (Recon)

Collecte passive et active d'informations : sous-domaines (subfinder, amass), technologies (Wappalyzer), endpoints (waybackurls, gau), scan de ports (Nmap). Scripts Python/Bash d'automatisation.

Analyse de la surface d'attaque

Cartographie des fonctionnalités exposées, identification des points d'entrée (formulaires, API, paramètres), revue manuelle des comportements applicatifs.

Exploitation des vulnérabilités

Tests manuels et semi-automatisés avec Burp Suite : injections SQL, XSS (reflected, stored, DOM), IDOR, problèmes d'authentification/autorisation, mauvaises configurations CORS.

Rédaction du rapport PoC

Documentation détaillée incluant : description de la vulnérabilité, étapes de reproduction, impact potentiel, captures d'écran/vidéos, et recommandations de correction conformes aux standards.